Registre des violations de données RGPD

🔒 Ce modèle de registre des violations de données vous aide à tracer, de façon claire, tout incident lié à des données personnelles : perte, accès non autorisé, envoi à un mauvais destinataire, fuite, ou suppression accidentelle. Vous centralisez les informations au même endroit.

✅ Le document est prêt à compléter. Il vous guide sur les éléments utiles à noter : date, contexte, type de données, volume, personnes concernées, impact possible, mesures prises, et décisions de notification. Vous gagnez du temps quand il faut reconstituer les faits.

📌 Le registre sert aussi à piloter vos actions : qui fait quoi, quelles mesures de correction sont mises en place, et comment éviter que cela se reproduise. C’est un document interne simple, mais très utile pour garder une trace propre.

🧾 Le modèle est adapté aux TPE et petites équipes. Il reste lisible, sans jargon, avec des champs concrets. Vous pouvez l’utiliser même si vous avez peu d’incidents : une page à jour est plus facile à maintenir qu’un rattrapage dans l’urgence.

🚀 Téléchargez le modèle, notez vos incidents au fil de l’eau, et gardez un historique clair. Vous sécurisez votre suivi et votre organisation.

Paiements 100% sécurisés

Paiements 100% sécurisés

Téléchargement immédiat • Modèles vérifiés

À quoi sert un registre des violations de données

🔒 Une violation de données peut prendre plusieurs formes : un document envoyé au mauvais email, un ordinateur perdu, un accès non autorisé à un compte, une sauvegarde mal protégée, ou une suppression accidentelle. Le registre sert à tracer ces incidents de manière structurée, avec les informations clés.

✅ L’objectif est simple : pouvoir expliquer ce qui s’est passé, ce que vous avez fait immédiatement, ce que vous avez corrigé ensuite, et quelles mesures vous mettez en place pour éviter la répétition. Ce registre est un outil interne de suivi, utile même quand l’incident paraît “petit”.

Pour qui ce modèle est pensé

📌 Ce modèle est conçu pour les TPE, indépendants, petites associations, et petites équipes. Il ne part pas du principe que vous avez un service informatique. Il vous donne une trame claire, avec des champs concrets, pour documenter proprement un incident.

🧾 Il est utile si vous gérez des fichiers clients, une boîte mail, un site web avec formulaires, une boutique en ligne, ou simplement des documents contenant des coordonnées. Le registre vous permet de garder une logique de suivi cohérente, même si vos outils changent.

Ce que vous allez noter avec ce modèle

Date, contexte et découverte

✅ Le modèle vous fait noter la date de l’incident et la date de découverte. Ce point est important pour reconstituer la chronologie : quand l’événement s’est produit, quand vous l’avez identifié, et quand vous avez agi.

📌 Vous notez aussi le contexte : quel outil ou quel support est concerné (email, ordinateur, espace partagé, site web), et comment l’incident a été détecté (alerte interne, retour d’un client, anomalie).

Nature de l’incident

🔒 Le modèle vous aide à qualifier l’incident avec des termes simples : accès non autorisé, divulgation, perte, altération, suppression, ou indisponibilité. Vous pouvez décrire en une phrase ce qui s’est passé, sans rentrer dans des détails techniques inutiles.

🧾 Cette description courte est très utile plus tard, quand vous relisez le registre. Vous comprenez immédiatement l’incident et son origine probable.

Données concernées et personnes touchées

✅ Le modèle prévoit une zone claire pour indiquer le type de données concernées : identité, coordonnées, factures, messages, documents, informations de livraison, et tout autre élément lié à votre activité.

📌 Vous notez aussi le volume : nombre de personnes concernées, nombre de documents, ou ordre de grandeur. Même une estimation est utile pour garder une vision réaliste de l’incident.

Évaluation de l’impact

🔒 Le modèle vous guide pour évaluer l’impact de manière simple : quelles conséquences possibles pour les personnes (exposition de coordonnées, confusion, risque d’usurpation, diffusion d’informations privées). Le but n’est pas de faire un rapport compliqué, mais d’avoir une analyse cohérente et conservée dans le temps.

🧾 Cette partie vous aide aussi à décider des actions suivantes : mesures immédiates, suivi, et décision de notification selon votre situation.

Mesures prises immédiatement

✅ Le modèle prévoit un bloc “actions immédiates” : changer un mot de passe, fermer un accès, rappeler un email, contacter le mauvais destinataire, restaurer une sauvegarde, ou isoler un poste. Ce sont des actions simples, mais elles doivent être tracées.

📌 Vous notez aussi qui a agi et à quelle heure si c’est utile. Quand plusieurs personnes interviennent, le registre évite les confusions.

Décision de notification et preuve

🔒 Le modèle vous laisse une zone “décision” : notification faite ou non, et justification. L’idée est de garder une trace claire de votre raisonnement, avec des phrases simples et factuelles.

🧾 Si vous avez communiqué, vous notez comment : email, courrier, message au support, et où se trouvent les preuves (copies, captures, tickets). Le registre devient alors une vraie base d’historique.

Actions correctives et prévention

✅ Le modèle prévoit une partie “correctifs” : ce que vous changez pour éviter la répétition. Exemples : procédure de double vérification avant envoi, restriction d’accès, suppression d’un partage public, renforcement des mots de passe, ou formation interne rapide.

📌 C’est souvent cette partie qui apporte le plus de valeur. Vous transformez l’incident en action concrète. Et vous pouvez vérifier plus tard si la mesure a été réellement appliquée.

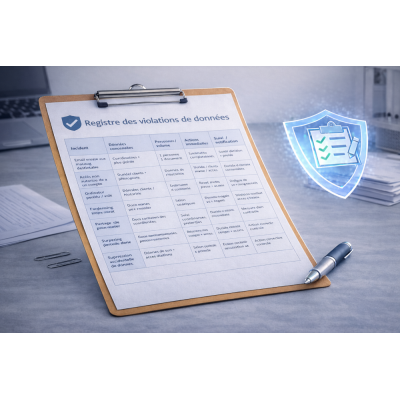

Tableau prêt à remplir : suivi des violations

| Incident | Données concernées | Personnes / volume | Actions immédiates | Suivi / notification |

| Email envoyé au mauvais destinataire | Coordonnées + pièce jointe | 1 personne / 1 document | Demande suppression + correction | Justif décision + preuve |

| Accès non autorisé à un compte | Données clients / historique | Estimation à compléter | Reset mots de passe + accès | Analyse + actions correctives |

| Ordinateur perdu / volé | Fichiers pro + emails | Selon contenu du poste | Blocage comptes + changement accès | Décision notification + archivage |

| Partage de fichier trop ouvert | Docs contenant des coordonnées | Selon accès / période | Désactivation lien + audit accès | Mesures de prévention |

| Suppression accidentelle de données | Données de suivi / dossiers | Selon sauvegarde | Restauration + sécurisation accès | Action corrective + contrôle |

Pourquoi ce registre est utile même si vous avez peu d’incidents

✅ Un incident arrive souvent au mauvais moment. Quand vous devez reconstituer les faits, vous perdez du temps si rien n’est tracé. Un registre à jour vous aide à être plus rapide : vous avez la chronologie, les actions, et les preuves au même endroit.

📌 Il vous aide aussi à progresser. Quand vous voyez que le même type d’erreur revient (mauvais destinataire, accès trop large, mots de passe faibles), vous pouvez corriger la cause. Le registre devient alors un outil de prévention.

Anecdote historique

📌 La notion de notification et de traçabilité des violations s’est renforcée avec l’arrivée du RGPD en 2018. L’objectif était de rendre la gestion des incidents plus structurée, avec une logique de transparence et de suivi, plutôt que des corrections “dans l’ombre”. Le registre est devenu un réflexe simple pour garder une trace utile et améliorer les pratiques.

Passez à l’action

🚀 Téléchargez le modèle “Registre des violations de données”, complétez-le dès qu’un incident survient, et gardez-le à jour. Vous aurez un suivi clair, des décisions tracées, et une base pratique pour améliorer votre sécurité.

Voici quelques exemples tirés de nos avis du mois dernier :

- "Je suis trés content de vous avoir choisis comme prestataire." - Simon ( NIORT SERVICES )

- "Excellents produits et excellent service." - Arlette

- "Excellente valeur. Produits de haute qualité à des prix raisonnables." - Jules

- "Service client exceptionnel." - Jacques

- "Vous êtes les meilleurs merci !" - Tatiana ( 5 DEPARTEMENT AUTORISES ! )

feedback Signaler le commentaire